xpϵͳ�����¼���̵��ԵĻ�ԭ�취

�������ڣ�2019-07-22 ���ߣ�����ϵͳ ��Դ��http://www.g9yh.com

������ʹ�ҷ���һ�¹��ڶ�xpϵͳ�����¼���̵������õķ�������ʹ��xpϵͳ�Ĺ����о�����֪�����ȥ��xpϵͳ�����¼���̵��Խ������ã���ʲô�õİ취ȥ����xpϵͳ�����¼���̵����أ�������С�����ֻ��Ҫ����1��!process 0 0 �鿴Ŀ����̵Ļ����������Ҫ�� Cid�� 2��bp nt!KiFastCallEntry "j poi(@$teb+20) = 0x1a0'';'gc'" �� 1a0 �滻��ʵ�ʵ� Cid ���ɡ��㶨�ˡ�����С���С����Ƿ���һ�¶�xpϵͳ�����¼���̵��Խ������õ���ϸ���裺

�����Ƚ���windows 7ϵͳ����ԭ��

����windows7 �Ժ� winlogon �����Ƕ�̬�ģ����û���¼�ͻᴴ��һ�� winlogon ���̣����ϵͳ����ȫ ���ܴ��ڶ����¼���̣�ע���� winlogon ����Ҳ����֮������

����windbg �ϵ� ntCreateUserprocess �۲� windows7 �������̣�

�����������Ļ������������£�

����smss.exe autochk.exe

����smss.exe 00000000 0000003c //session 0

����Csrss.exe

����wininit.exe

����services.exe

���������������������

����Lsass.exe

����Lsm.exe

����smss.exe 00000001 0000003c //session 1

����Csrss.exe

����winlogon.exe

����LogonUi.exe

����LogonUi.exe �����û���֤���棬windows7 �Ժ���ʹ�� msgina.dll������ʹ�ö��������ϣ�����û� ��֤���̣����¹���Ϊ 1��winlogon ���� LogonUi �ȴ��û�����ƾ֤ 2��winlogon ͨ�� ALpC ֪ͨ Lsass�û���¼ 3��Lsass ���β�ѯ��֤ģ�顾������֤ MsV1_0.dll��4��Lsass ������֤�������ͼ����

����windows 7���Թ���

��������Ҫ�²��£�windows7 �� windbg �ں˵���Ӧ�ó����ϲ����ˣ������˷��˺ܶ��~~���ܽ� ��һ���ȵ��ɿ��İ취��

����1��!process 0 0 �鿴Ŀ����̵Ļ����������Ҫ�� Cid��

����2��bp nt!KiFastCallEntry "j poi(@$teb+20) = 0x1a0'';'gc'" �� 1a0 �滻��ʵ�ʵ� Cid ���ɡ�

����3���ȶϵ����к�bp winlogon!xxxxx

����4��.reload /user �£�bl ��һ�£�ȷ�����������ɵ�ַ��

�������ȿ� winlogon �� LogonUi ֮��Ľ�����LogonUi.exe ����һ���ǣ����� svchost�������Ĺ�����ͨ �� authui.dllģ����ɵģ��ӡ�windows internals5�����ܣ�winlogon ��ͨ�� ALpC �Ķ���ͬ Lsass ͨ�ŵģ����� LogonUi û��ô�����ҹ��ư˳�Ҳ��һ���ģ�Ӧ�þ��� RpC ���á�

����RpC ���÷ַ���˺Ϳͻ��ˣ��ͻ������� RpCRT4!ndrClientCall2 ִ�е��ã�����������ջ�ִ��

����RpCRT4!invokeִ�о���ĺ�����

�������Ƕϵ� winlogon!ndrClientCall2�۲��¡����ﲻ bp RpCRT4!ndrClientCall2��Ҫ�DZ����������̸� �ţ���Ϊ RpC ��ϵͳ�е��ú�Ƶ�����������������룬���У�

�����������Ƿ��� winlogon ��ȷʹ���� RpC ������ִ�н��̽�����ע������������� wluidisplaystatus���� ʵ����ȷ�ĸ������� winlogonUidisplaystatus����ô�� RpC ���������ﱻִ����?����Ȼ���� authui.dll �¶ϵ� RpCRT4!invoke ���У�������һ�£���ͼ��

����ֱ�Ӵ� idA ���淭���� authui.dllע�� RpC ����

������

����ֱ�Ӱ����е� RpC �ӿں��� dUMp ���������£�

�������� wluirRequestCredentials�����˹�ע����Ӧ�� winlogon!wluirRequestCredentials�������£�

����winlogon ͬ logonUi �� authui.dll ��ͨ��һһ��Ӧ�� RpC ������ɽӿڵ��ã�������һ�δ�������� �Թ���ʱ���������еĵ��������

������ź���������

����1

����winlogon!wluiRequestCredentials�����û�����ƾ֤��ע���ú�����������������һֱ�ȴ�ֱ���û�ȷ�ϵ�¼�ŷ��ء�

����2

����winlogon!wluidisplaystatus��ʾ״̬?δϸ����

����3

����winlogon!wluiReportResultͨ�������

����4

����winlogon!wluidisplayRequestCredentialsError��ʾ��¼������ʾ��

�������Ƿ��ֻ����� LogonUi ����û��ɶ����ԵĶ������� winlogon �� wluixxxxxx �ӿ���Ϣ�����ģ�

����idA ����ᷢ�ִ����� directUi ������롣

����winlogon ʹ��״̬����ά��������¼�����еĸ������������ͨ�� winlogon!stateMachinesetsignal

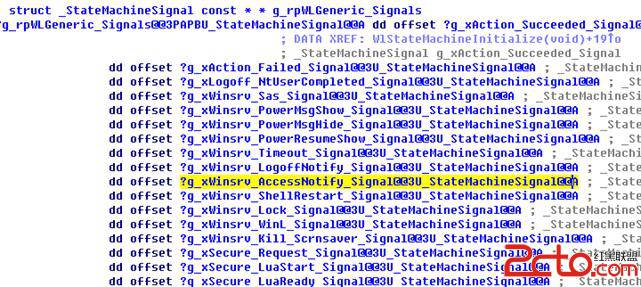

���������״̬�л�������״̬���� dUMp ���¡�δ��ȫ����

�������磺�ϵ� winlogon!stateMachinesetsignal�����¼���������ʿ��ť���������£�

����ע�����еIJ�������Ӧ����״̬������״̬ 9 ��Ӧ������ g_xwinsrv_Accessnotify_signal��winlogon�� LogonUi �Ľ������������̻����Ƚ������ˣ����������ص��о��� winlogon ͬ lsass �������������֤��һЩϸ�ڡ�

����winlogon ͬ��ʹ�� RpC �������ͬ lsass �Ľ�������ͬ���� windows ���⼸�� RpC ���÷�װ���� dLL��ʽ���ֱ��� sspiCli �ͻ��˺� sspisrv ����ˣ����ջ��ǵ����� RpCRT4 ������֤�����£�

����ֱ�Ӵ� idA �� dUMp �� sspisRV �� RpC ���ýӿ����£�

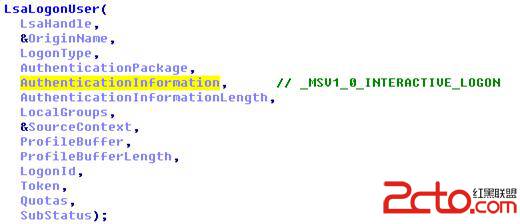

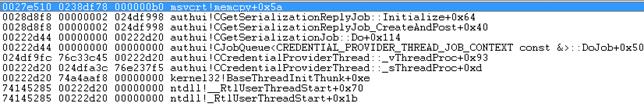

����winlogon ���� sspiCli!LsaLogonUser��ɵ�¼���ú�������ͨ��RpC ���� Lsass::sspisrv!sspirLogonUser

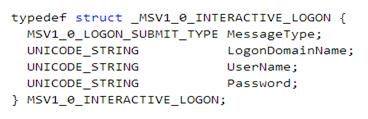

�������� Authenticationinformation ������������˵�¼�������Ϣ������ṹ���£�

����windbg ��ʾ�������뱻�����ˣ����������ڴ�д�ϵ㣬���ж�ջ���£�

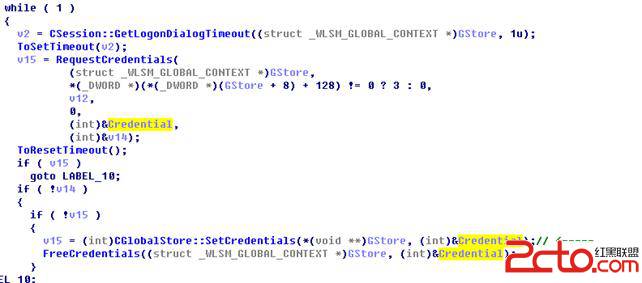

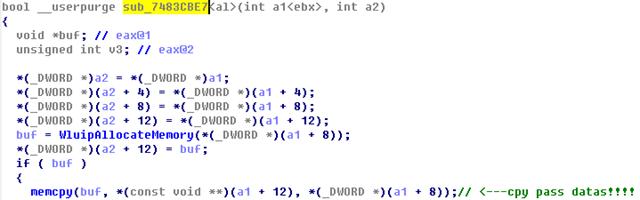

����winlogon!wLGeneric_Request_Logon_Credz_Execute ��Ӧ�Ĵ������£�

�����ú�������ͨ�� RequestCredentials ���������¼ƾ֤������DZ��ص�¼ģʽ���ú������ջ���� wluiRequestCredentials����ִ�� LogonUi ���̵� RpC ������ authui!wluiRequestCredentials�������û������¼ƾ֤��

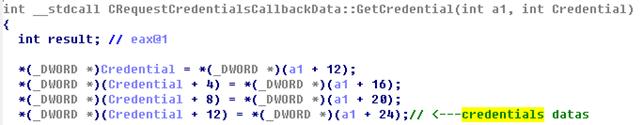

�������� authui!CRequestCredentialsCallbackdata::GetCredential��ȡ�û���¼ƾ֤�����ݽṹΪ_CREd_pRoV_CREdEnTiAL* ��ϧû�����ݽṹ���塣

��������“qqqqqqqq”������ʾ dUMp ���£�

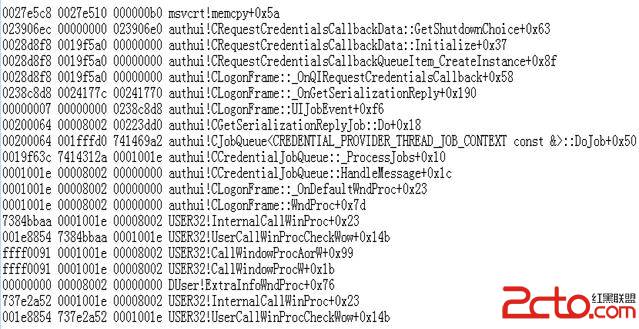

�������ڴ�ϵ㣺Ba w1 0027e5c8+3e�����ж�ջ���£�

�������� windbg ������ʾ�ĺ��� CRequestCredentialsCallbackdata::GetshutdownChoice+0x63�Ǵ���ģ�ʵ�� �� sub_7483CBE7 ������

�����鿴һ���ڴ����ݣ����£�

����Դ��ַ�� 0027e510�������� 000000b0 ��

����Ba w1 0027e510+3e������ �鿴Դ��ַ 238df78�� ���������ڴ� Ba w1 238df78+3e

�����鿴�ڴ����£�

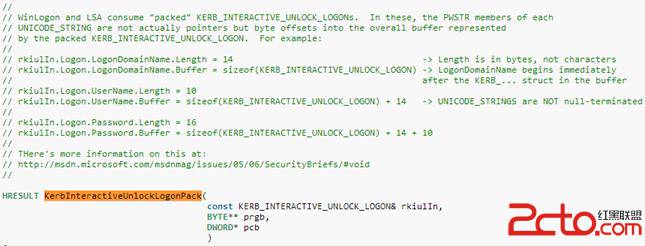

�������� KerbinteractiveUnlockLogonpack��һ������ google ���ĺ������ܺá�

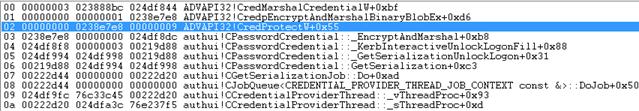

����02 024df8fc 024df924 024df928 authui!KerbinteractiveUnlockLogonpack+0x90

�����ϵ� ba w1 023888b8 ���ж�ջ

����Credprotect ���� Msdn ���£�

�����鿴��ջ�ڶ�����������Ȼ���������룺

������Ӧ�Ľ��ܺ��� CredUnprotect

������Щ����ʵ���� lsass ����������ܣ��ϵ� AdVApi32!CredUnprotectw���ж�ջ���£�

�������յ�������֤����ͨ��Ⱥ��ϲ���ּ��� msv1_0!LsaApLogonUserEx2����ɣ����£�

������ͼƬ�ļ�¼Ŷ��

��ؽ̳�

- ��ϵͳ֮��win11����64λ�»��콢��v2022.04

- ����ȼ���64λwin11����������v2022.04

- ������ľ��win11�ɾ���ͨ��64λv2022.04

- ���ܲ���win7����64λ����������v2022.04

- ��ϵͳ֮��win7 64λ �⼤���콢�����v2022.04

- ����ȼ�������64λwin7���پ�Ʒ��v2022.04

- �����Թ�˾win10����64λ������������v2022.04

- �����ѻ�����64λwin10�羺������v2022.04

- ��ϵͳ֮��win10 64λ �⼤����ȸ߶˰�v2022.04

- ������ľ��win10����64λ�����콢��v2022.04

ϵͳ�����Ƽ�

- 1ϵͳ֮��win11����64λ�»��콢��v2022.04

- 2��ȼ���64λwin11����������v2022.04

- 3����ľ��win11�ɾ���ͨ��64λv2022.04

- 4�ܲ���win7����64λ����������v2022.04

- 5ϵͳ֮��win7 64λ �⼤���콢�����v2022.04

- 6��ȼ�������64λwin7���پ�Ʒ��v2022.04

- 7���Թ�˾win10����64λ������������v2022.04

- 8���ѻ�����64λwin10�羺������v2022.04

- 9ϵͳ֮��win10 64λ �⼤����ȸ߶˰�v2022.04

- 10����ľ��win10����64λ�����콢��v2022.04

���Ž̳���Ѷ�Ƽ�

- 1����ԱΪ��win10ϵͳ�桶��Ѫ��������ϷͻȻ���˵Ľ̳�

- 2����ԭwin10ϵͳ��ps�����Ľ̳�

- 3��λ�ԭwin10ϵͳ����������������ķ���

- 4����Ա��win10ϵͳ���̶������˵IJ���

- 5������ϰwin10ϵͳ����ʱ����windows setup�IJ���

- 6������win10ϵͳ��Դ����������ʾ�˵����IJ���

- 7�������win10ϵͳ��װframework4.5ʧ�ܵĽ̳�

- 8����win10ϵͳ��Excel��ʾ�����ñ�ʶ����ȷ��ϵͳ����ʼ����

- 9ϸ˵win10ϵͳ�漫���۷���Ϸ�������˵ķ���

- 10��ʦ����win10ϵͳ���л����ѹ����뷨�ļ���

- 11��˾��ϸ˵win10ϵͳ����sgtool.exeӦ�ó������ķ���

- 12����Ա����win10ϵͳ����ͼ����һ���IJ���